この記事はIPA(情報処理推進機構)が公開している下記ページの情報を参照、引用して作成されています。

※全ての内容を記載しているわけではありません。一部をピックアップして解説しているところもあります。

※原文を全て読みたいかたは下記ページへアクセスしてください

「情報セキュリティ10大脅威 2022」

https://www.ipa.go.jp/security/vuln/10threats2022.html

「情報セキュリティ10大脅威 2022」解説書

情報セキュリティ10大脅威 2022

「情報セキュリティ10大脅威 2022」簡易説明資料/スライド形式

情報セキュリティ10大脅威 2022 [個人編]

IPA「情報セキュリティ10大脅威 2022」

~誰かが対策してくれている。そんなウマい話は、ありません!!~

個人編を解説していきます。

IPAが2006年から毎年発表している「情報セキュリティ10大脅威」ですが、2022年の1月下旬に「情報セキュリティ10大脅威 2022」のランキングが発表されました。

解説については「個人編」が2月中旬、「組織編」が3月上旬にアップされています。

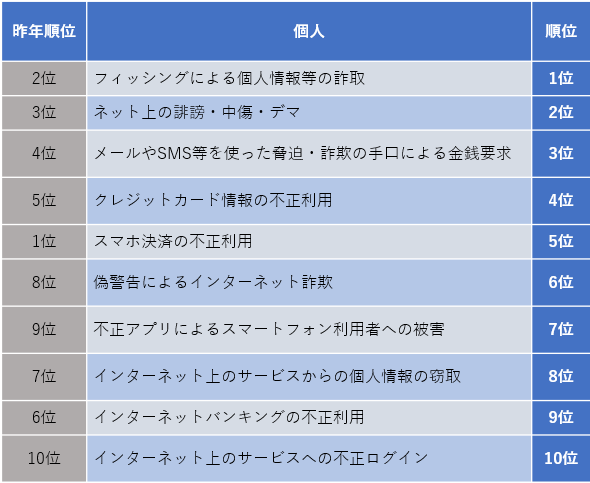

個人編のランキング表:

2016年公開のランキングから「個人編」と「組織編」で別々のランキングで発表されるようになりました。

今回は「情報セキュリティ10大脅威 2022」の「個人編」についてみていきたいと思います。

「個人編」を読むことによって、自分の身に降りかかる脅威がどのような物かを知り、犯罪の手口などの情報を知識としてもっておくことで自身が被害にあわないことと、開発に携わる中で提供するサービスや開発中のアプリなどが犯罪に利用可能な仕様になっていないか、どの手口に対して対策を重視していくか等を意識していくようになります。

また、被害を受けないための対策を個人レベルで向上させることで、自身の利用するサービスからIDやパスワードが流出した可能性が出てしまった場合に被害を未然に防ぐことや、SNSなどの犯罪の被害にあってしまった場合にどのような対応やフォローする機関があるかなどの情報収集の意識を高めることにもつながります。

「情報セキュリティ10大脅威」の解説には実際にあったニュースや統計資料などへのリンクも載っているのでIPAの解説資料に目を通すことをおすすめします。

1位:「フィッシングによる個人情報等の搾取」

フィッシング詐欺は、公的機関や金融機関、ショッピングサイト、宅配業者等の有名企業を騙るメールやSMS(ショートメッセージサービス)を送信し、正規のウェブサイトを模倣したフィッシングサイト(偽のウェブサイト)へ誘導することで、認証情報やクレジットカード情報、個人情報を入力させ詐取する手口である。攻撃者に詐取された情報を悪用されると金銭的な被害等が発生する。

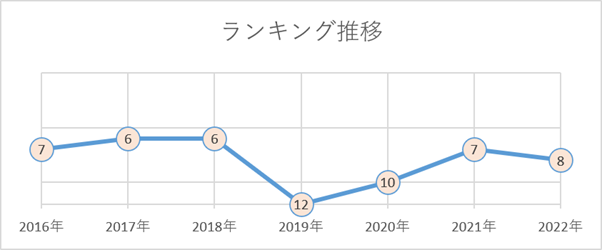

ランキング推移:

2019年より前のランキングでは「インターネットバンキングやクレジットカード情報等の不正利用」の項目にカウントされていたためフィッシング詐欺単独でのランクインは2019年が初になります。2019年の対象期間である2018年はフィッシング詐欺が過去最大に急拡大した年です。

2019年のランクインから3年連続で2位でしたが2022年でついに1位になりました。世情に合わせてフィッシングサイトへ誘導するメールの内容も様々な手口が使われています。

攻撃手口

メールやSMS、SNSを使って不特定多数にフィッシングサイトへ誘導するためのメッセージを送信します。世情に合わせて受信者が興味を引くような内容や不安につけ入るような内容のメッセージを作成してフィッシングサイトへのURLをクリックさせようとしてきます。

また、オリンピックのような大きなイベントやコロナや震災のような世の中が大きく動くような場面で多く広まることがあります。

また、検索エンジンの検索結果に表示される利用者に合わせた広告表示の仕組みなどを悪用して、人気商品の大幅な値引き等で目を引く虚偽の広告を表示させてフィッシングサイトへ誘導する手口もあります。

近年では減少しつつありますが、正規のウェブサイトの問い合わせフォームを使って問合せをすると、入力されたメールアドレスに自動返信する機能を悪用し、フィッシングメールを大量に送信する手口もあります。

フォームに入力した内容をそのままメッセージに追加して返信するような脆弱性がある場合に利用されることがあります。

メールの送信元が正規のものであるため受信者がだまされやすくなります。

対策

フィッシングサイトで情報を搾取された利用者は、実際に被害が表面化するまで搾取されたことの自覚がないため被害を早期検知するために、利用しているサービスのログイン履歴の確認やクレジットカード、インターネットバンキングの利用明細を確認することが有効になります。

多要素認証や「いつもと異なる状況でのログインがあった場合に通知する」などの設定を有効にしておけば不正ログインを防ぐことができます。

もし被害を受けたことや、情報が搾取されたことが分かった場合は、対象のサービスのパスワードを変更するだけでなく、同じパスワードを使っている他のサービスのパスワード変更も行う必要があります。(パスワードリスト攻撃への対策)

フィッシングサイトに関する情報収集

フィッシング対策協議会のホームページでは、「緊急情報」として最新のフィッシング詐欺の手口が公表されています。

一度目を通しておくことで、実際にどのようなメッセージが届くか、不審な入力とはどのような物かを知ることができます。

攻撃者は様々な角度からフィッシングサイトへ誘導するメッセージを作ってくるので、怪しいと気付くことができるように過去の事例を知っておくことが有効になります。

2021年の事例

2021年12月に「水道局」を騙った不審メールが確認されているとして、東京水道局が注意喚起を行いました。メールには「水道料金を支払わなければ断水する」「リンクをクリックしてお支払いください」といった内容でフィッシングサイトへ誘導する手口となっています。

2021年8月に佐川急便は自社を装ったスミッシングの事例を公開しました。

事例は2022年5月時点で32例まであります。

宅急便の再配達受付センターを装うSMSが届き、SMS内のリンクから偽サイトに誘導する手口になっています。

フィッシングサイトでは、電話番号やマイナンバーカード等の本人確認書類、Apple ID やパスワードの入力を求めてきます。

(スミッシングとはSMSを使ったフィッシング詐欺のことです)

他にもフィッシング報告件数は増加傾向にあり、2021年は2020年の報告件数を大幅に上回り、Amazon、三井住友カードを騙るフィッシングが継続して報告されています。

2位:「ネット上の誹謗・中傷・デマ」

SNS(ソーシャル・ネットワーキング・サービス)等の匿名で利用できるサービスで特定の個人あるいは企業への誹謗・中傷の行為が行われることが問題となっている。この行為により被害者は精神的苦痛を受ける、風評被害を受けて信頼や信用を損なうことや、経済的な損失を被ることもある。2021 年に東京で開催された、オリンピック・パラリンピックの出場選手をターゲットとした事例もあった。

ランキング推移:

ブログや掲示板、SNSを使った「ネット上の誹謗・中傷・デマ」は個人が受ける被害としては常にランクインしている項目です。

特に今回は2021年のオリンピック・パラリンピックで活躍した選手をターゲットにした事例がニュースで取り上げられたこともあり広く知られるようになったと思います。

世の中には様々な情報が溢れています。大きく 4 つに分類されると言われています。

(1)真実の情報(information)

(2)単純に間違っている偽情報(misinformation)

(3)誤解させる意図がある偽情報(disinformation)

(4)誤解させる意図がある真実の情報(ミスリードを促すために真実の一部だけを恣意的に切り取った情報)(malinformation)

攻撃者

悪意を持って攻撃してくる人だけでなく、情報モラルや情報リテラシーが低い人が悪意のあるなし関係なく攻撃者となる場合があります。

要因

・匿名性を利用した影響ある情報発信

内容についての影響を考慮せずに発信してしまう

匿名での発信であることでその内容が過激になりやすい

・第三者による情報の拡散・改変

第三者が、悪意の有り無し関係なく真偽を確認せずに拡散する

別の第三者の真偽不明な情報と紐づけて拡散することで、その第三者にも誹謗中傷が広がる

対策

・情報の信頼性の確認(デマ拡散は犯罪になりうることを理解する)

ファクトチェック「真偽検証」という考え方があります。IPAの資料では下記ページが紹介されていました。

また、

ファクトチェック・ナビ というページもあり、キーワードを入力することで関連するニュースの信ぴょう性が評価された結果を知ることができます。

・子供達への教育の実施(情報モラルや情報リテラシーの教育)

総務省のサイトには「上手にネットと付き合おう!安心・安全なインターネット活用ガイド」というページがあり、未就学児からシニアまで幅広くインターネットで気を付けることや対策方法などが説明・紹介されています。

「三匹の子豚とフィルタリングサービス」や「鷹の爪団」「僕のヒーローアカデミア」などとコラボしたわかりやすい動画コンテンツなどが多数そろっているのでお子さんなどにどのようにして伝えたらよいか困ったときはこちらのサイトを見てみると良いと思います。

上手にネットと付き合おう!安心・安全なインターネット活用ガイド

鷹の爪団の#NoHeartNoSNS大作戦

2021年の事例

通天閣の画像を加工して作られた完全に偽情報の画像がSNSによって拡散されました。

「誤解させる意図がある偽情報(disinformation)」のため真偽を確かめずにリツイートなどで拡散させてしまうと、誤解した人が間違った判断をすることにつながるかもしれません。

真偽がはっきりしない情報は不用意に拡散しないよに気を付けましょう。

3位:「メールや SMS 等を使った脅迫・詐欺の手口による金銭要求」

個人の秘密を家族や知人にばらすと脅迫したり、身に覚えのない有料サイトの未納料金を請求したりするメールや SMS(ショートメッセージサービス)、LINE 等を使った詐欺による金銭被害が発生している。公的機関を装った偽の相談窓口に誘導するといった手口もある。

ランキング推移:

2019年からずっと上位で推移しています。

セクトーションとは、

「被害者のプライベートな写真や動画を入手したとして、それをばらまく等と脅迫する行為」です。

攻撃手口

パスワードや住所等の個人情報をメールに記載し、本当にメール受信者のPCをハッキングしているかのように装い脅しの内容を信じさせようとする

「アダルトサイトを閲覧している姿を撮影した」等、周囲に相談しにくい性的な内容で脅迫する。

概要としては、

・あなたのアカウント情報をハッカーから購入してアクセスした

・トロイの木馬でマルウェアに感染させてあなたを監視していた

・あなたのPCのマイクやカメラの遠隔操作が可能

・あなたがアダルトサイトにアクセスしていることを知っている

・あなたの卑猥なシーンを録画した

・16万円をビットコインで送金してくれれば削除する

・メールを開いてから48時間だけ猶予を与える

・警察に連絡したら動画を公開する

全文を読んでみましたが、受信したメールアドレス以外は全て定型文の用でした。

受信者のPCを遠隔操作できていてSNSなどにもアクセスしていると書いてある割には名前やパスワードなどの情報の記載はありません。メールアドレスはどこかで流出してしまった可能性があるので、念のためパスワードの変更は行っておいた方が良いと思いました。

あとはこのメールを無視して良いと思います。

公的機関等信頼できる組織の発信を装うことでメール等の信憑性、緊急性を高め、騙そうとする。

上記事例のページには、別紙資料のリンクが記載されておりSMSで「示談金〇億△万円の受け渡しの件で~」やメールで和解金の振り込みを指示するものが公開されています。

また、不正に使用された公的機関の名称も挙げられていました。

下記のような名称が不正に使用されたようです。

「消費者庁」

「国民生活センター」

「内閣特別対策本部」

「国民生活相談センター」

「国立金融公庫ペイメントサービス」

「独立機構日本生活安全センター特殊詐欺対策班」

「国民生活保護財団法人」

公的機関の名称が使われていても、メッセージ内容に脅迫や不正アクセスしたようなことがかかれているものは無視するのが良いと思います。

PCをハッキングしたようなことが書かれていても実際にハッキングされていることはほとんど無いということです。

また、メールに記載されている電話番号には電話をしない、メールで要求された支払いには応じないといった対応をすることが有効になります。

4位:「クレジットカード情報の不正利用」

キャッシュレス決済やオンラインショッピングの普及に伴い、クレジットカードを利用する機会が増えている。一方、所有者を狙ったフィッシング詐欺やクレジットカード情報が登録されている各種サービスサイトを狙った不正アクセスによる情報漏えいにより、クレジットカード情報が窃取され、攻撃者にクレジットカードを不正利用される被害が継続して発生している。

ランキング推移:

2019年のランキング以降、「インターネットバンキングやクレジットカード情報等の不正利用」の項目から細分化されたことや、フィッシング詐欺などの被害の増加もありランクを下げていますが、依然として上位にありつづける脅威です。

大手クレジット会社では3Dセキュアの導入などを行っていますが使用するかどうかは利用者の判断にまかされています。

3Dセキュアとは事前に登録した暗証番号とは異なるパスワードを決済時に入力する仕組みです。

資料:

この資料から1997年~2021年9月までのクレジットカード不正利用被害額をグラフにすると次のようになります。

2021年は9月までの時点で236.9億円の被害額ですが、ペース的には2000年を超える勢いで伸びているのがわかります。

また資料の表を見てみると、1999年~2003年のピーク時では「偽造カード被害額」が占める割合が33%~60%もあるのに対し、2021年の1月~9月は1.2%と圧倒的に減少しています。

フィッシング詐欺や不正アクセスによる情報漏えいなどにより流出したクレジットカード情報が悪用される被害が増え続けているということになります。

フィッシング詐欺の被害にあわないよう不用意にメールなどの添付ファイルやURLを開かないことや、もしクレジットカード情報が流出してしまっても不正利用を防止するために3Dセキュアを利用するなどの対策が有効になります。

5位:「スマホ決済の不正利用」

近年のスマートフォンの普及に伴い、2018 年頃よりキャッシュレス決済の 1 つであるスマートフォンを利用した決済(スマホ決済)が登場し、その後スマホ決済を使った各社のサービスも登場しその手軽さから普及が進んだ。一方、利便性が高い反面、第三者のなりすましによるサービスの不正利用や、連携する銀行口座からの不正な引き出しも確認されている。

ランキング推移:

2020年のランキングでいきなり1位登場したのは、2019年にPayPayが大規模な還元キャンペーンを開催するなど世間的な認知度が高まり利用者が急増したことにより不正利用の被害も多く報告されました。

今回、やや順位を下げたのはサービス側のセキュリティ強化や利用者が多要素認証を設定するなどのセキュリティ意識が高まったことによるものだと考えられます。

スマホにはパスワードや指紋認証などのロックを有効にして、もし紛失した場合でも不正利用されないようにしておきましょう。

攻撃の手口

・不正アクセスによるアカウントの乗っ取り

これはパスワードリスト攻撃などで入手したログイン情報を利用し、自分の端末で他人のスマホ決済アプリに不正ログインすることで成りすまして不正利用する手口です。

多要素認証などのセキュリティ機能を利用していれば防げる可能性が高くなります。

・セキュリティ上の不備を悪用

2019年に起きた7payへの不正アクセスによる不正チャージなどのように、不正ログインされた後、「決済パスワードの再設定で本人認証が甘くパスワード変更のリンク要求送信先を攻撃者のメールアドレスに容易に指定できてしまう」ような脆弱性を悪用するなどのシステム上の脆弱性を悪用する手口です。

対策

スマホを落とした男性は通話や通信機能を使用不能にしたためそのスマホからはモバイル通信はできなくなっていましたが、拾った男は公衆無線LAN環境下でスマホを使用していました。また、男性がPayPayにスマホの紛失を届け出ていなかったことで不正利用されてしまいました。

落としたスマホにパスコードや指紋認証などのロックがかかっていれば不正利用されなかったかもしれません。また、決済機能のあるアプリを利用している場合は届け出るアプリの一覧を作成しておく等のスマホの紛失対策を普段から行っておくことが重要になります。

IPAではパスワードの作成や管理方法の例として次のような資料を公開しています。

1、コアパスワードを作成

2、サービス毎に異なるパスワードを作成

3、パスワードの管理方法

上記3つのポイントをとても分かりやすく紹介しています。

IPAが公開している不正ログイン対策の資料には多要素認証の設定について書かれています。

プラットフォームの違うスマホに対して個別に多要素認証の設定方法を紹介しているのでとても便利です。

6位:「偽警告によるインターネット詐欺」

PC やスマートフォンからウェブサイトを閲覧中に、突然「ウイルスに感染しています」等、偽のセキュリティ警告画面を表示して、不審なソフトウェアをインストールさせたり、攻撃者が用意したサポート窓口に電話を掛けさせて PC の遠隔操作や有償サポート契約を結ばされたり、修復費用として金銭を騙し取られたりする被害(サポート詐欺)が発生している。

ランキング推移:

2018年からランクインしていますが近年ではやや増加傾向にあります。

私的には個人で遭遇する詐欺では最も遭遇率が高いのではないかと思っています。

先日、息子がiPadで星のサイトをブラウザで検索していた際に「このデバイスを乗っ取りました」といったポップアップが表示され慌てて息子がiPadを持ってきたことがありました。

攻撃手口

偽警告で不安を煽りサブスクリプション契約(自動継続課金)のアプリ等をインストールさせて利用者から料金を請求する手口です。

ブラウザを利用しているとAndroidやiOSで偽の警告が出てきます。

このとき警告音が鳴り続けたり、「閉じると責任は自己負担になります」などのメッセージで焦らせます。

アプリのインストール画面へ誘導して目的のアプリをインストールさせます。このとき、最初の3日間は無料ですが、その後は毎週課金されるような契約になっていたりします。

もし、自分がインストールしたアプリがサブスクリプション契約だったのではと不安になった場合は、現在の契約内容を確認できるリンクをIPAが紹介しています。

さらにIPAでは手口の実演動画をYouTubeで公開しています。

とても分かりやすい構成になっているので是非見てみてください。

サポート窓口へ電話をかけさせ、言葉巧みに遠隔操作ツールをインストールさせようとします。その上で、サポート契約や不必要なソフトウェアの購入へ誘導する手口です。

IPAの資料に実際の画面などを掲載して詳しく手口が説明されています。

おおまかな詐欺の流れを下記にまとめます。

1.ブラウザ上に偽警告を表示

2 .被害者が偽のサポート窓口へ電話

3.オペレータの指示で遠隔操作ソフトをインストール

4.オペレータが遠隔操作をして虚偽の説明をする

5.オペレータが有償サポート契約を勧誘する

6.被害者に電子マネーを購入に行かせる

7.その間にオペレータがパソコンを不正操作して修復や設定変更をする

8.支払い後も追加契約と支払いを求められる

9.更新を断るとキャンセル料や手数料を要求される

偽警告画面から記載された番号へ電話をしてしまったケースの解説動画をIPAがYouTubeで公開しています。

実際に自分自身が直面してしまうと冷静な対応ができないこともあるので、事前に動画を見てイメージしておくこともよい対策になると思います。

・ブラウザの通知機能を悪用

ブラウザを使ってインターネットを閲覧していると、CATPTCHA認証を装う等でそのウェブサイトからの通知を許可させようとするポップアップが出てきます。そこで許可ボタンを押してしまうと、ブラウザの通知機能で攻撃者の用意したメッセージ通知が表示されるようなり、フィッシングサイトや不審アプリへのインストールへ誘導されてしまいます。

IPAでは実際に使用された画面などを使って紹介をしています。

また、パソコン編とスマホ編で手口検証動画もYouTubeで公開されています。

色々なパターンがあるので是非みてください。

・iPhoneのカレンダー通知機能を悪用

iPhoneのカレンダーアプリにはiCloudカレンダーを他のiCloudユーザーと共有できる機能や、他の人にイベントの出席依頼を送受信できる機能があります。

そういった機能で攻撃者のカレンダーを照会・共有させることで利用者の画面に攻撃者が用意したメッセージのイベント通知を表示する手口です。

IPAの公開している資料では、「アカウント追加型の手口」と「イベント・カレンダー共有型の手口」の2つについて詳しく解説されています。

身に覚えのないカレンダーの通知が出るようになった場合に、共有カレンダーの削除方法も記載されています。

手口動画もYouTubeで公開されています。

IPAの手口検証動画はとても分かりやすいので、個人的にも子供達に見せてみようと思いました。

偽警告に対する対策は手口を知っておくと冷静に対応して被害を回避できる可能性が高くなります。

7位:「不正アプリによるスマートフォン利用者への被害」

スマートフォンの利用者に不正アプリをインストールさせて、スマートフォン内の個人情報を窃取したり、アプリを不正利用して、利用者に不正請求等の損害を与えたりする被害が発生している。昨今は、偽のワクチン接種予約案内や宅配業者になりすました SMS(ショートメッセージサービス)をスマートフォンに送信し、利用者がURL にアクセスすることで不正アプリをインストールさせる他、公式マーケットにウイルスを忍び込ませそのアプリをインストールさせる事例が確認されている。

ランキング推移:

2021年にHuawei デバイスにプリインストールされた公式アプリマーケットである AppGallery でトロイの木馬が組み込まれたゲームアプリが多数発見されたこともあり再び順位を上げてきました。

公式マーケットのアプリでもアプリ開発者やバージョンアップ履歴、レビュー評価などから信頼できるアプリかどうかを判断する必要があります。

また、アプリをインストールするときにアクセス権限を求めてくるものについては、よく確認して本当に必要な権限かどうかを判断してください。

不要なアプリをインストールしないことと、アプリ起動後に画面表示をしていなくてもバックグラウンドで動作するアプリもあるので利用しないアプリはこまめにクローズするようにしたほうが良いと思います。

攻撃手口

公式マーケットのAppGalleryに不正アプリが公開されていた件の記事を紹介します。

該当するゲーム一覧も公開されています。

インストール数が42万件を超えるゲームアプリもありました。

不正アプリが窃取したとされるデータは次のようなものです。

◆ リモートサーバに送信されるデータ

・ユーザーの携帯電話番号

・GPS座標・モバイルネットワーク・WiFiアクセスポイントデータに基づく位置情報

・ネットワークコードやモバイル国コードといったモバイルネットワークパラメータ

・デバイスのさまざまな技術仕様

8位:「インターネット上のサービスからの個人情報の窃取」

ショッピングサイト(EC サイト)等、インターネット上のサービスへの不正アクセスや不正ログインが行われ、サービスに登録している個人情報等の重要な情報を窃取される被害が継続して発生している。サービスの利用者は、窃取された情報を悪用されることにより、詐欺メールが送られてきたり、クレジットカードを不正利用されたりといった被害を受けるおそれがある。

ランキング推移:

一度12位まで落ちましたがまたランクインするようになりました。

不正アクセスによる事故件数は年々増加しています。

サービスの利用者ができることは、自分のアカウント情報が流出したときに不正利用されないために多要素認証を設定することやパスワードをサービス毎に変えるといった対策になります。また、リスクを少しでも下げるために利用しなくなったサービスは退会した方が良いでしょう。

東京商工リサーチが公開した2021年の「上場企業の個人情報漏えい・紛失事故」調査結果の資料を見てみます。

調査報告による件数の内訳:

・2021年の事故件数は137件(前年比33.0%増)

・社数も120社(同36.3%増)

・情報漏えい・紛失件数が1万件以上は、25件

・100万件以上に及ぶ大型事故は2件

原因の内訳:

・「ウイルス感染・不正アクセス」が68件(構成比49.6%)

・「誤表示・誤送信」が43件(同31.3%)

・「紛失・誤廃棄」が16件(同11.6%)

事故件数、社数が過去最高を更新し近年増加傾向が続いています。

自分のアカウントが流出していないかを確認できるサイト

国内、海外で過去の事故も含めると様々なサービスでアカウント情報が流出しています。

現在自分の使っているアカウント情報が流出した情報に含まれているかどうかを確認できるサイトが存在します。

Have I been pwned(HIBP)は、セキュリティ研究者のTroy Hunt(トロイ・ハント)氏が運営している個人情報流出確認webサービスです。

2013年の開設以来、データベースに登録された流出アカウントは118億0809万件、流出したサイトは599件(2022年5月現在)となっています。

このサイトには過去に流出した情報やFBIから提供された情報がデータベースで管理されています。

過去に流出した情報事例(一部):

2008年:ソーシャルメディアMySpace(2008年)の3億6千万人分のアカウント情報

2012年:オンラインストレージサービスDropbox(2012年)の6千800万人分のアカウント情報

2017年:インスタグラムの登録者情報600万件以上(闇市場で売買される)

2019年:サードパーティのアプリ経由でFaceBookユーザー情報が5憶4000万件以上流出

詳しいサイトの使い方を紹介したページがあるので紹介しておきます。

調べたいメールアドレスや電話番号(国番号を付ける)を入力するだけで確認できます。

また、自分の使っているパスワードと同じものが何件ぐらい使われていたかも調べることができます。

この時に流出したパスワードの集計表が一部公開されています。

「123456」のパスワードがダントツで多いのがわかります。

このほかにも「000000」「abc123」「iloveyou」「aaaaaa」などのパスワードを使うユーザーが多数に上っているようです。

パスワードの作成、管理を適切に行うことで少しでも自分に降りかかる被害を防ぐことができるので強度が高くサービス毎に違うパスワードを使うことが重要になります。

9位:「インターネットバンキングの不正利用」

フィッシング詐欺やウイルス感染により、インターネットバンキングの認証情報を窃取されることで、被害者のアカウントから不正な送金が行われたり、不正にサービスを利用されたりする等の被害が確認されている。2021 年もスミッシング(SMS を用いたフィッシング)をきっかけに不正送金される事件が発生している。

ランキング推移:

2019年にインターネットバンキングでのワンタイムパスワードの義務化が実施されてからはインターネットバンキングの不正送金被害が激減してきました。また、そのほかの脅威による被害も広がってきたことからランキング順位が下がっていますが油断せずに対策を怠らないことが求められる脅威です。

ここまでのランキングで紹介した

フィッシング詐欺の対策や

パスワード管理の方法、

多要素認証や

3Dセキュアの設定、

利用履歴の定期的な確認などを行うことで被害を少しでも防ぐことができると思います。

IPAの資料ではクラウド上の情報を保存する機能のある「メモアプリ」についての注意を紹介しています。

クラウド上に保存されたデータが不正アクセスにより窃取される可能性があるため、メモアプリにID、パスワードなどの大切な情報を記録しないように気を付けましょう。

10位:「インターネット上のサービスへの不正ログイン」

インターネット上のサービスへ不正ログインされ、個人情報や金銭等の重要情報が窃取される被害が確認されている。別のサービスと同じ ID やパスワード使い回す利用者を狙ったパスワードリスト攻撃による不正ログインが行われている。また、不正ログインで得た情報を悪用して更に被害を拡大させるおそれがある。

ランキング推移:

フィッシング詐欺や利用しているサービスからの情報漏えいなどにより流出したアカウント情報が悪用される被害が多いことから、情報漏えいの被害件数が多くなればそれだけ不正ログインの被害も多くなると考えられます。

ただ、多くの利用者が多要素認証の設定やスマホへのロック機能の利用、パスワード管理の意識向上などがあり現象傾向が続いていると思われます。

攻撃手口

・パスワードリスト攻撃

闇サイト(ダークウェブ)で購入する等何らかの方法で入手した認証情報をリスト化し、それを利用して複数のサービスにログインを試みる手口。

事例としてKLab IDへの不正ログインを挙げています。

この時の対応として「

二段階認証の設定を

推奨」としていました。

しかしその3か月後に再び不正ログインされます。

2回ともパスワードリスト攻撃による被害なので二段階認証を必須化したことで不正ログインができなくなりその後の被害は収束しています。

・パスワード類推攻撃

名前や誕生日、SNSで公開している情報などから利用者が使いそうなパスワードを推測して不正ログインを試みる手口。

アカウント名やプロフィール欄の情報を組み合わせてパスワードを探り当て、不正アクセスをしていた事件を紹介します。

記事には犯人の男のスマートフォンから男女延べ約2000人分のIDやパスワードが見つかったと書いてあります。

安易なパスワードは簡単に破られる上に、アカウント名やプロフィール欄などの公開情報に類推のヒントを載せるようなことは絶対にやめましょう。

・ウイルス攻撃

悪意あるウェブサイトやメール等でウイルス感染させ、その端末で入力したパスワード等を窃取する手口。

ウイルス対策ソフトのインストールと最新状態への更新を行い、もし感染しても検知、駆除されるようにしておくことが大事になります。ウイルスに感染しないようにメール等の添付ファイルやURLを安易にクリックしないように気を付けましょう。

以上です。

事例を知っておくことで少しでも個人で被害にあうリスクを減らせればと思います。

この記事を最後まで読んで頂きありがとうございました。

0 件のコメント:

コメントを投稿